các cuộc tấn công ddos là mối quan tâm chính trong bảo mật internet ngày nay. khám phá chi tiết về cách thức hoạt động của các cuộc tấn công ddos và giải pháp để ngăn chặn.

tấn công ddos là gì?

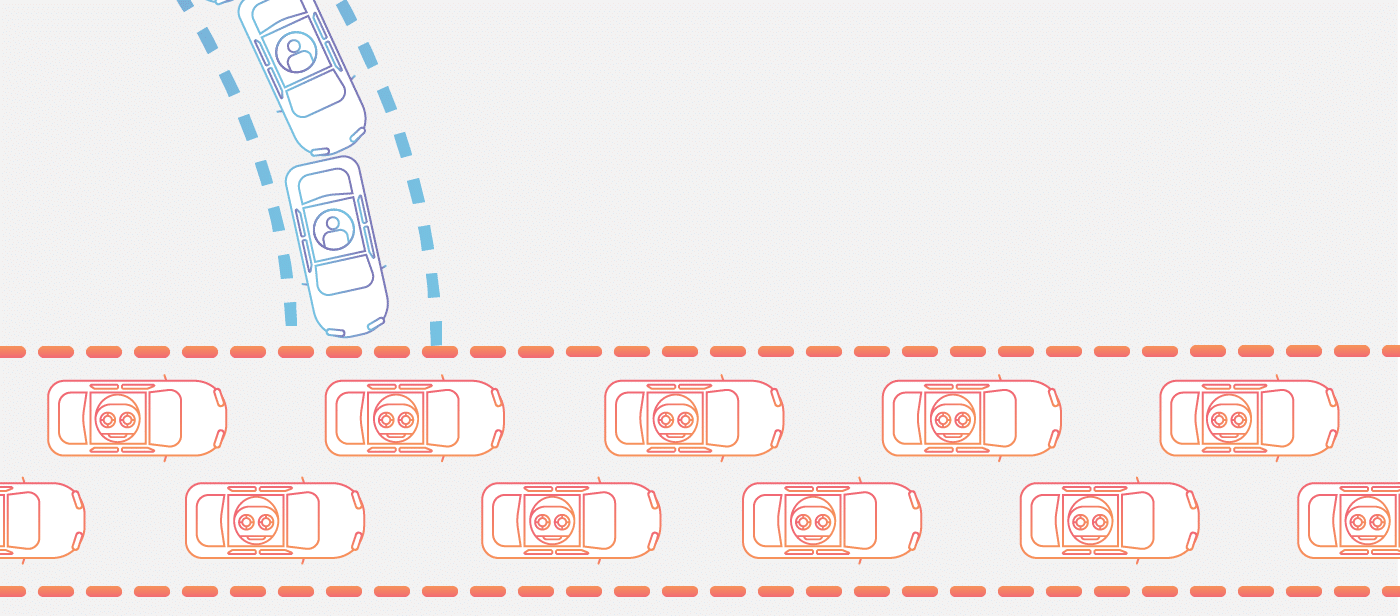

một cuộc tấn công từ chối dịch vụ phân tán cơ sở hạ tầng xung quanh với lưu lượng truy cập internet. Các Cuộc tấn công ddos ạt ược hiệu quảng cach sửng nhiều hệ thệng may tinh bị xâm nhập làm nguồn lưu lưụng cô các Máy ược khai thác có thár iot. Một ví dụcc quan, cuộc tấn công ddos giống nhưc cố gắng làm tắc nGhẽn ường cao tốc, ngăn chặn lưu lượng truy cập thường xuyên ế

¿một cuộc tấn công ddos hoạt động như thế nào?

một cuộc tấn công ddos yêu cầu kẻ tấn công giành quyền kiểm soát mạng lưới các máy trực tuyến để thực hiện một côn côn. máy tính và các máy khác (như thiết bị iot) bị nhiễm phần mềm độc hại, biến chúng thành bot (hoặc zombie). kẻ tấn công sau đó có quyền điều khiển từ xa đối với nhóm bot, được gọi là botnet.

khi botnet đã ược Thiết Lập, Kẻ Tấn Công Có CC thể điều Khiển Các Máy Bằng Cách Gửi Các Hướng dẫn cập nhật tới từng bot Thông qua một phương ph khi ịa chỉ ip của nạn nhân bị botnet nhắm mục tiêu, mỗi bot sẽ phản hồi bằng cach gửi yêu cầu ến mục tiêu, co khả nĂng khiến máy chủc hoặc mạng ượ đối với lưu lượng truy cập bình thường.

các loại tấn công ddos phổ biến là gì?

các vectơ tấn công ddos khác nhau nhắm vào các thành phần khác nhau của kết nối mạng. Để hiểu cách thức các cuộc tấn công ddos khác nhau hoạt động, cần phải biết cách kết nối mạng được thực hiện. một kết nối mạng trên internet bao gồm nhiều thành phần khác nhau hoặc các lớp (layers) khác nhau. giống như xây dựng một ngôi nhà từ mặt đất lên, mỗi bước trong mô hình có một mục đích khác nhau. mô hình osi (phí bên dưới), là một khung khái niệm được sử dụng để mô tả kết nối mạng trong 7 lớp riêng biệt.

trong khi gần như tất cả các cuộc tấn công ddos liên quan ến việc áp ảo một thiết bị hoặc mạng mục tiêu có lưng truy cập, các cuộc tấng c. kẻ tấn công có thể sử Dụng một hoặc nhiều vectơ tấn công khac nhau hoặc victơ tấn công theo chu kỳ có khả năng dựa trên các biện phap ối pha

1. tấn công lớp ứng dụng

mục tieu của cuộc tấn công:

đôi khi ược gọi là một cuộc tấn công ddos lớp 7 (liên quan ến lớp thứ 7 của mô hình osi), mục tiêu của các cuộc tấn công này làm tiẻ c. các cuộc tấn công nhắm vào lớp nơi các trang web được tạo trên máy chủ và được phân phối theo yêu cầu http. Một yêu cầu http duy nhất, ơn giản khi thực hi ở pHía máy khách và cóc cr tốn kém cho mam chủc mục tiêu đáp ứng vì máy chủ thường phải tải nhiều tệp và chạy chạy và các các cuộc tấn công lớp 7 rất khó để bảo vệ vì lưu lượng có thể khó gắn cờ là độc hại.

ví dụ về cuộc tấn công lớp ứng dụng:

http flood

cuộc tấn công này tương tự như việc nhấn làm mới trong trình duyệt web nhiều lần trên nhiều máy tính khác nhau – một số số lƧợn vợn lợn http.

loại tấn công này từ ơn giản ến phức tạp .việc triển khai ơn giản hơn có thể truy cập một url với c có dáng. Các Phiên Bản Phức Tạp Có Thể Sử DụNG MộT Số Lượng lớn ịa chỉ ip tấn công và nhắm mục tiêu các url ngẫu nhiên bằng cach sử Dụng cac tac nhân người dú ẫi ngường.

2. tấn công giao thức

mục tieu của cuộc tấn công:

các cuộc tấn công giao thức, còn ược gọi là các cuộc tấn công cạn kiệt trạng thati, gây ra sự gián đoạn dị vụng cach cach tụt cd cd cd lượg ủng hoặc hoặc tài . các cuộc tấn công giao thức sử dụng các điểm yếu trong lớp 3 và lớp 4 của ngăn xếp giao thức để khiến mục tiêu không and Ƒp.

ví dụ về tấn công giao thức

sync flooding

một syn flood tương tự như một công nhân trong phòng cung cấp nhận được yêu cầu từ phía trước cửa hàng. công nhân nhận được yêu cầu, đi và nhận gói hàng, và chờ xác nhận trước khi đưa gói hàng ra phía trước. công nhân sau đó nhận ược nhiều yêu cầu gói hơn mà không cần xác nhận cho ến khi họ có thểc hiện thêm bất kỳ gói nào, trởn quad.

cup tấn công này khai thc tcp Handshake bằng cach gửi cho mục tiêu một số lượng lớn Các gói tcp yêu cầu kết nối ban ầu syn với các ịa chỉ ip ngur gn giả mạo. máy đích đáp ứng với từng yêu cầu kết nối và sau đó chờ bước cuối cùng trong trình bắt tay, điều này không bao giờ xảy tảy ra, làmải cẇt tay

3. volumetric tấn công

mục tieu của cuộc tấn công:

thể loại tấn công này cố gắng tạo ra tắc nghẽn bằng cách tiêu thụ tất cả băng thông có sẵn giữa mục tiêu và internet lớn hơn. Một lượng lớn dữ liệu ược gửi ến mục tiêu bằng cach sử dụng một hình thức khuếch ại hoặc một pHương tiện khac ểo tạo lưu lượng lớn, chẳng hạ nh nhet.

ví dụ khuếch đại:

khuếch đại dns

sự khuếch ại dns giống như nếu ai đó gọi cho một nhà hàng và nói rằng “xin vui lòng gọi lại cho tôi cho tôi biết toàn bộ ơn hàng củi, sốp Lando cấp land cấp land cấ mục tieu.

BằNG cach gửi yêu cầu ến Máy chủ dns mởc ịa chỉ ip giả mạo (ịa chỉ ip thực của mục tiêu), ịa chỉ ip đích sau đó sẽ nhận ược phản hồi từ máry chủ. kẻ tấn công yêu cầu sao cho máy chủ dns phản hồi lại mục tieu với một lượng lớn dữ liệu. kết quả là, mục tieu nhận được sự khuếch đại của truy vấn ban đầu kẻ tấn công.

quá trình để giảm thiểu một cuộc tấn công ddos là gì?

mối quan tâm chính trong việc giảm thiểu một cuộc tấn công ddos là phân biệt giữa tấn công và lưu lượng truy cập binh thường. ví dụ: nếu bản phát hành sản phẩm có trang web của công ty, tràn ngập những khách hàng háo hức, việc cắt ứt tất cả lưu lượng truy lẙm là c. NếU Công ty đó ột nhiên có sự gia tăng lưu lượng truy cập từ các kẻ xấu ược biết ến, những nỗ lực ểc ểm bớt một cuuộc tấn Cung cón cón cón cầt. khó khăn nằm ở việc phân biệt khách hàng thực sự và lưu lượng tấn công.

strong internet hiện đại, lưu lượng ddos có nhiều dạng. lưu lượng có thể thay đổi trong thiết kế từ các cuộc tấn công nguồn đơn không giả mạo đến các cuộc tấn công ấn ấn ấn cp đa. một cuộc tấn công ddos đa vector sử dụng nhiều with ường tấn công ể áp ảo mục tiêu theo nhiều cách khác nhau, có khả năng làm mất tậnỗp trung các. một cuộc tấn công nhắm vào nhiều lớp của ngăn xếp giao thức c c ” m. a vector.

giảm thiểu một cuộc tấn công ddos đa vector đòi hỏi nhiều chiến lược khác nhau để chống lại các quỹ đạo khác nhau. nói chung, cuộc tấn công càng phức tạp, càng có nhiều khả năng giao thông sẽ khó tách khỏi lưu lượng – mục tiêu của kẻ tấn công là hòa cềt . nếu bạn giảm thiểu bằng cách giảm hoặc hạn chế một cách bừa bãi có thể khiến những traffic tốt bịn lại và kẻ tấn có có thểể vá thi sử. bạn cần một giải pháp với nhiều lớp để mang lại lợi ích cao nhất.

1. Định tuyến hố đen

một giải pháp khả dụng cho hầu hết tất cả các quản trị viên mạng là tạo tuyến đường lỗ đen và chuyển traffic vào tuyến đ. Ở DạNG ơN GIảN NHấT, KHI LọC Lỗ đEN ượC TRIểN KHAI Mà KHôNG COC TIêU CHÍN HạN CHế Cụ THể, Cả LưU LượNG TRUY CậP MạNG HợP PHAPP NếU MộT Tài sản Internet đang gặp phải một cuộc tấn công dos, nhà cung cấp dịch vụ Internet (ISP) thuộc tíhc có thể gửi tất cả lưu lượu Truy cập của trang vào mộ đ đ đ đt. >

2. giới hạn tỷ lệ

giới hạn số Lượng yêu cầu mà máy chủ sẽ chấp nhận Trong một cửa sổ thời gian nhất ịnh cũng là một cac ể giảm thiểu concec cup tấn công từi dịch vụ. MặC Dù Giới hạn tốc ộ rất hữu ích trong việc làm chậm các kẻ tấn công web khỏi Ăn cắp nội dung và ểể giảm thiểu các nỗc đng nhập brute, nhhng m m m ử n ử n ử n ử n công ddos phức tạp một cách hiệu quả. tuy nhiên, giới hạn tỷ lệ là một thành phần hữu ích trong chiến lược giảm thiểu ddos hiệu quả.

3. tường lửa ứng dụng web (web application firewall)

tường lửa ứng dụng web (waf) là một công cụ có thể hỗ trợ giảm thiểu tấn công ddos lớp 7. bằng cach ặt waf giữa internet và máy chủc gốc, waf có thể hoạt bảo vệ máy chủ được nhắm mục tiêu khỏi một số loại lưu lượng độc hại. bằng cách lọc các yêu cầu dựa trên một loạt các quy tắc ược sử dụng ể ể xác ịnh các công cụ ddos, các cuộc tấn công lớp 7 cóthểtr b. một giá trị quan trọng của waf hiệu quả là khả năng thực hiựn nhanh chóng các quy tắc tùy chỉnh để đáp ứng với một cuụn côp.

4. anycast network broadcast

cach tiếp cận giảm thiểu này sử dụng mạng anycast ể pHân tán lưu lượng tấn công qua mạng của các máy chủ pHân tán ến điểm lưu lượu lượng ược mạng hấp hấp hấp hấp hấp hấp hấp Giống như chuyển một dòng sông ào ạt xuống các kênh nhỏ hơn, cach tiếp cận này lan Truyền tac ộng của lưu lượng tấn công phân tán ến điểm có Độ tin cậy của mạng anycast để giảm thiểu cuộc tấn công ddos phụ thuộc vào quy mô của cuộc tấn công và hiệu quả của mạng.

xem them:

radware – giải pháp phòng chống ddos

4 cách phòng ngừa tấn công ddos hiệu quả

khai thác memcached ddos và cách phòng chống

tấn công ddos với đỉnh được ghi nhận 1.35 tbps nhắm vào github